У випадку зламу хакерів мисливці за загрозою вдалося проникнути в Інтернет -інфраструктуру, пов'язану з групою викупу, яка під назвою Blacklock, розкриваючи важливу інформацію про їхній модус операнді в процесі.

Resecurity заявила, що визначила вразливість безпеки на веб-сайті витоку даних (DLS), керованою групою електронної злочинності, яка дозволила витягнути файли конфігурації, облікові дані, а також історію команд, виконаних на сервері.

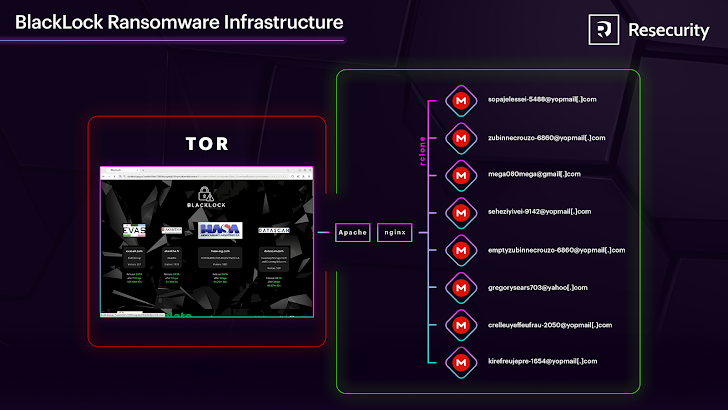

В недоліки стосується “певної неправильної конфігурації на сайті витоку даних (DLS) Blacklock Ransomware, що призводить до розкриття інформації IP -адрес, пов'язаних з їх мережевою інфраструктурою, що стоїть за прихованими послугами Tor (розміщення їх) та додатковою інформацією про обслуговування”, – сказала компанія.

Він описав набуту історію команд як один з найбільших збоїв операційної безпеки (OPSEC) Blacklock Ransomware.

Blacklock – це ребрендована версія іншої групи викупів, відомої як Ельдорадо. З тих пір він став одним з найактивніших синдикатів вимагання у 2025 році, сильно націлених технологій, виробництва, будівництва, фінансів та роздрібної торгівлі. Станом на минулого місяця він перерахував 46 жертв на своєму сайті.

Організації, що уражаються, розташовані в Аргентині, Арубі, Бразилії, Канаді, Конго, Хорватії, Перу, Франції, Італії, Нідерландах, Іспанії, Об'єднаних Арабських Еміратів, Великобританії та США.

Група, яка оголосила про запуск підземної партнерської мережі в середині січня 2025 року, також спостерігається активно набирати торгівлі людьми для полегшення ранніх етапів нападів, спрямовуючи жертв на шкідливі сторінки, що розгортають зловмисне програмне забезпечення, здатне встановити початковий доступ до порушених систем.

Вразливість, ідентифікована за допомогою Resecurity, – це помилка локального включення файлів (LFI), по суті, що обдурює веб -сервер у протікання чутливої інформації, виконуючи атаку шляху, включаючи історію команд, виконаних операторами на сайті витоку.

Деякі помітні висновки наведені нижче –

- Використання RCLONE для екзфільтрових даних до служби зберігання Mega Cloud, в деяких випадках навіть встановлення мега -клієнта безпосередньо в системах жертв

- Актори загрози створили щонайменше вісім облікових записів на MEGA, використовуючи одноразові адреси електронної пошти, створені за допомогою yopmail (наприклад, “zubinnecrouzo-6860@yopmail.com”) для зберігання даних про жертву жертви

- Зворотна інженерія викупного програмного забезпечення розкрила вихідний код та подібність до викупу з іншим деформацією викупного програмного забезпечення, кодовим назвою Dragonforce, який орієнтується на організації в Саудівській Аравії (в той час як Dragonforce написаний у візуальному C ++, Blacklock використовує Go)

- “$$$”, один з головних операторів Блеклок, запустив короткочасний проект викупу під назвою Mamona 11 березня 2025 року

У інтригуючому повороті 20 березня DLS Blacklock був відсторонений від Dragonforce – ймовірно, використовуючи ту саму вразливість LFI (або щось подібне) – з файлами конфігурації та внутрішніми чатами, що просочилися на його цільовій сторінці. За день до цього DLS Mamona Ransomware також був відсторонений.

“Незрозуміло, чи розпочав блеклок Blacklock (як група) співпрацювати з викупним програмним забезпеченням Dragonforce або мовчки переходить під новою власністю”, – сказала Ресторостя. “Нові майстри, ймовірно, взяли на себе проект та їхню партнерську базу через консолідацію ринку викупних програм, розуміння їх попередніх наступників може бути порушено”.

“Ключовий актор” $$$ “не поділився несподіванкою після випадків з Blacklock та Mamona Ransomware. Можливо, актор повністю усвідомлював, що його операції вже можуть бути порушені, тому мовчазний” вихід “з попереднього проекту може бути найбільш раціональним варіантом”.