Нова реальність для команд ощадливої безпеки

Якщо ви перший працівник служби безпеки чи ІТ у стартапі, що швидко розвивається, ви, ймовірно, успадкували завдання, яке є водночас простим і неймовірно складним: захищати бізнес, не сповільнюючи його.

Більшість організацій, які використовують Google Workspace, починають із середовища, створеного для співпраці, а не для стійкості. Спільні диски, параметри дозволів і постійна інтеграція полегшують життя співробітникам і не менш легким для зловмисників.

Доброю новиною є те, що Google Workspace забезпечує чудову основу безпеки. Завдання полягає в тому, щоб правильно налаштувати його, підтримувати видимість і закрити сліпі зони, які залишають відкритими вбудовані елементи керування Google.

У цій статті описано ключові практики, яких має дотримуватися кожна команда безпеки, особливо невелика, невелика, щоб посилити Google Workspace і захистити від сучасних хмарних загроз.

1. Заблокуйте основи

Застосування багатофакторної автентифікації (MFA)

MFA є єдиним найефективнішим способом зупинити компрометацію облікового запису. в Googlee Консоль адміністратора, перейдіть за адресою:

Безпека → Автентифікація → 2-етапна перевірка

- Установіть для політики значення “Для всіх”.

- Вимагати ключі безпеки (FIDO2) або MFA на основі сповіщень Google замість SMS-кодів.

- Застосуйте контекстно-залежний доступ для адміністраторів і керівників — дозволяйте вхід лише з надійних мереж або пристроїв.

Навіть за ідеального виявлення фішингу викрадені облікові дані неминучі. МЗС робить їх марними.

Посилити доступ адміністратора

Облікові записи адміністраторів є основною ціллю. в Консоль адміністратора → Каталог → Ролі,

- Обмежте кількість суперадміністраторів до якомога меншої кількості.

- Призначити рольовий доступ, наприклад, Адміністратор груп, Адміністратор служби підтримкиабо Адміністратор керування користувачами— замість загальних привілеїв.

- Увімкніть сповіщення електронною поштою адміністратора про підвищення привілеїв або призначення нових ролей.

Це гарантує, що один зламаний обліковий запис адміністратора не означає повного злому.

Стандартні параметри безпечного обміну

Інструменти Google для співпраці потужні, але їхні стандартні налаштування спільного доступу можуть бути небезпечними.

Під Програми → Google Workspace → Диск і Документи → Налаштування спільного доступу:

- Встановіть «Обмін посиланням» на Обмежений (за замовчуванням лише внутрішні).

- Заборонити користувачам оприлюднювати файли без явного дозволу.

- Вимкніть доступ «Усі, хто має посилання» для конфіденційних спільних дисків.

Витоки дисків рідко трапляються через зловмисність — вони трапляються через зручність. Жорсткі налаштування за замовчуванням запобігають випадковому виявленню.

Контролюйте доступ до програми OAuth

Під Безпека → Контроль доступу та даних → Елементи керування API,

- Перегляньте всі програми сторонніх розробників, підключені до Workspace Контроль доступу до програми.

- Блокуйте будь-які програми, які запитують «Повний доступ до Gmail», “Читання/запис диска”або «Доступ до каталогу» без чіткого бізнес-обгрунтування.

- Додайте в білий список лише перевірених постачальників.

Зламані або погано закодовані програми можуть стати тихими бекдорами для ваших даних.

2. Зміцнення проти загроз електронною поштою

Електронна пошта залишається найбільш цільовою та використовуваною частиною хмарного середовища будь-якої організації.

Хоча вбудований захист від фішингу Google блокує багато, він не завжди може зупинити атаки, спричинені соціальною технологією чи внутрішні атаки, особливо ті, що використовують скомпрометовані облікові записи.

Для підвищення стійкості:

- Увімкніть розширений захист від фішингу та зловмисного програмного забезпечення:

- в Консоль адміністратора → Програми → Google Workspace → Gmail → Безпекаувімкніть налаштування для «Захист від вхідного фішингу, зловмисного програмного забезпечення, спаму та видавання себе за домен» і «Виявлення незвичайних типів вкладень».

- Увімкнути «Захист від аномальної поведінки прикріплення» для посилань на Диск, вбудованих в електронні листи.

- Увімкніть DMARC, DKIM і SPF:

Ці три механізми автентифікації електронної пошти гарантують, що зловмисники не можуть видати себе за ваш домен. Встановіть їх під Програми → Google Workspace → Налаштування для Gmail → Автентифікація електронної пошти.

- Навчіть своїх користувачів, але підкріпіть це за допомогою автоматизації:

Усвідомлення фішингу допомагає, але людська помилка неминуча. Інструменти виявлення рівня та реагування, які можуть ідентифікувати підозрілі внутрішні повідомлення, сторонні спроби фішингу або шкідливі вкладення, які обходять фільтри Google.

Сьогодні загрози електронною поштою поширюються швидко. Швидкість реакції, а не лише виявлення, є критичною.

3. Виявляти та стримувати поглинання облікових записів

Зламаний обліковий запис Google може швидко стати каскадом. Зловмисники можуть отримувати доступ до спільних Дисків, викрадати маркери OAuth і мовчки викрадати дані.

Проактивний моніторинг

в Інформаційна панель безпеки → Інструмент дослідженнястежити за:

- Раптові спроби входу з нових геолокацій.

- Незвичайні обсяги завантаження з Диска.

- Правила автоматичного пересилання, які надсилають пошту назовні.

Автоматичні сповіщення

Налаштувати автоматичні сповіщення для:

- Скидання пароля без виклику MFA.

- Підозрілі дозволи OAuth.

- Невдала спроба входу або активація введення облікових даних.

Сповіщення Google корисні, але обмежені. Вони не співвідносяться між кількома обліковими записами та не виявляють тонких, повільних компромісів.

4. Розумійте та захищайте свої дані

Неможливо захистити те, чого ти не розумієш. Більшість організацій роками зберігають несекретні конфіденційні дані на Диску та Gmail: фінансові моделі, дані клієнтів, вихідний код, файли кадрів.

Виявлення даних і DLP

Хоча Google пропонує захист від втрати даних (DLP), він жорсткий і часто шумний.

Під Безпека → Захист данихви можете:

- Створіть правила для виявлення шаблонів, як-от номерів кредитних карток, номерів соціального страхування або спеціальних ключових слів.

- Застосуйте їх до Диска, Gmail і Chat.

- Але остерігайтеся помилкових спрацьовувань і адміністративних витрат на сортування вручну.

Розумніший доступ і управління

- Увімкніть мітки Диска, щоб класифікувати конфіденційний вміст.

- Використовуйте контекстно-залежний доступ, щоб вимагати MFA або надійності пристрою для конфіденційних даних.

- Відстежуйте публічні посилання за допомогою регулярних перевірок Диска.

Коли конфіденційні файли неминуче отримують надмірний доступ, автоматизація, а не ручне очищення, має впоратися з цим.

5. Збалансуйте співпрацю та контроль

Google Workspace процвітає завдяки своїй відкритості, але ця відкритість може створювати тихий доступ.

Щоб захистити дані без зниження продуктивності:

- Увімкніть сповіщення про спільний доступ до Диска, щоб сповіщати користувачів, коли конфіденційні дані передаються за межі організації.

- Впроваджуйте «процеси обґрунтування», коли користувачі повинні пояснювати, чому вони діляться за межами домену.

- Періодично скасовуйте доступ неактивних користувачів і зовнішні посилання на файли.

Безпека не повинна означати «ні». Це має означати ввімкнення безпечної співпраці за умовчанням.

Від основи до фортеці: заповнення рідних прогалин

Навіть якщо налаштовано всі вбудовані засоби керування, Google Workspace усе ще має сліпі плями— тому що його інструменти були розроблені для співпраці, а потім для безпеки.

Прогалини:

- Обмежений контекст: Google бачить події ізольовано — одну аномалію входу чи один спільний файл — але не бачить зв’язки між ними.

- Реагування: виявлення існує, але автоматизоване виправлення є мінімальним. Ви все одно будете покладатися на ручне сортування.

- Сліпота даних у стані спокою: конфіденційні дані, що зберігаються в Gmail і на Диску, залишаються незахищеними після збереження, навіть якщо вони часто є ціллю найвищої цінності.

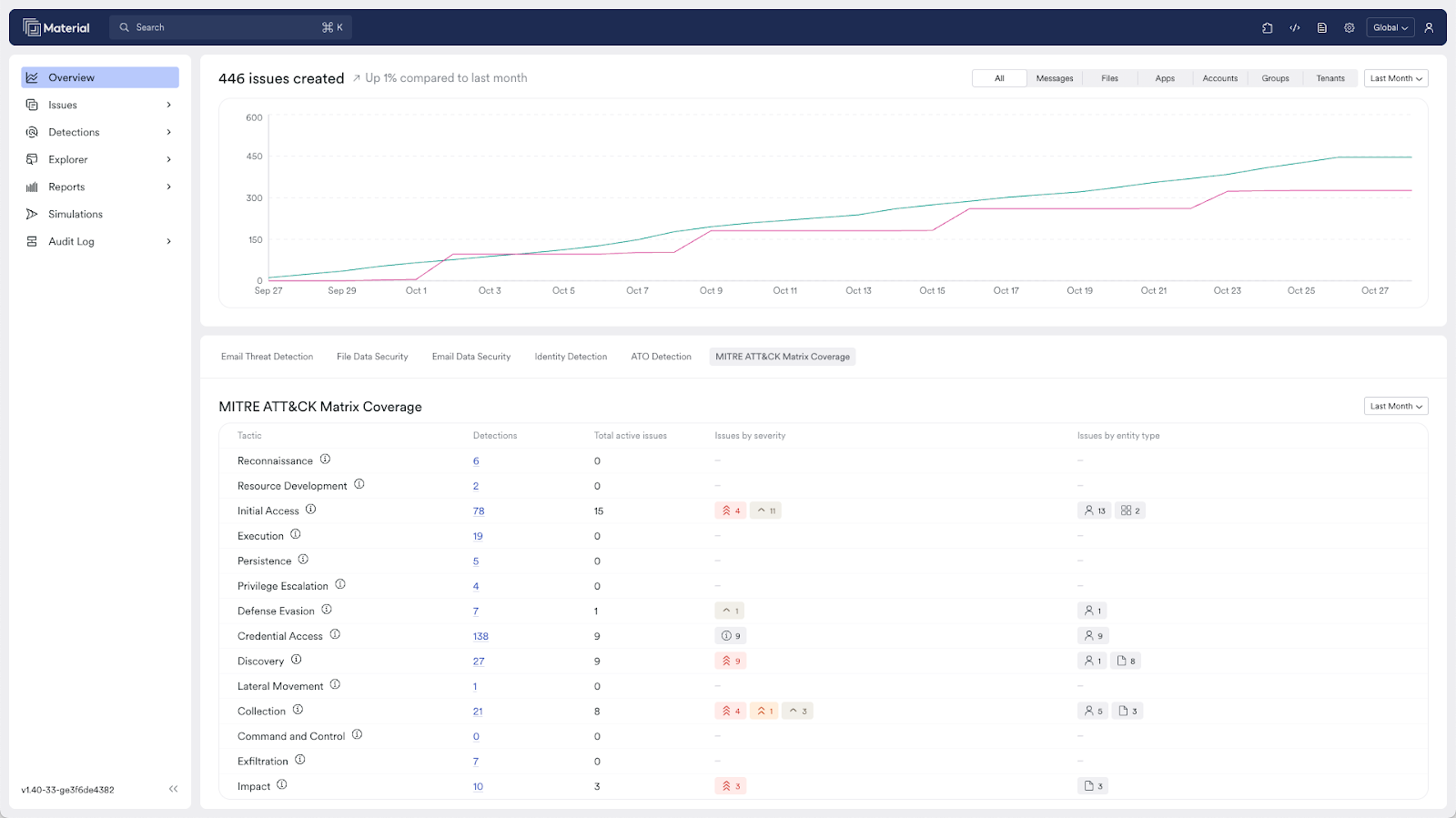

Саме тут Material Security перетворює Workspace із безпечної платформи на справді стійку.

Як матеріал розширює безпеку Google Workspace

- Безпека електронної пошти за межами папки “Вхідні”.

Матеріал виявляє та нейтралізує складний фішинг, внутрішнє видавання себе за іншу особу та атаки в стилі BEC, які проходять повз фільтри Google.

- Він використовує моделювання відносин, щоб зрозуміти, з ким регулярно спілкуються ваші співробітники, і миттєво позначає аномалії.

- Автоматизовані підручники виконують виправлення зі швидкістю машини — поміщають на карантин, видаляють або позначають загрози в папках «Вхідні» за лічені секунди.

- Виявлення захоплення облікового запису та реагування

Material відстежує широкий набір поведінкових сигналів — зміни правил пересилання, скидання облікових даних, незвичайний доступ до даних — для раннього виявлення зламаних облікових записів.

- Автоматизовані робочі процеси ізолюють уражені облікові записи, відкликають маркери та зупиняють викрадання даних у режимі реального часу.

- Це перетворює виявлення з годин на секунди, усуваючи тривалий час очікування, який робить захоплення таким шкідливим.

- Масштабне виявлення та захист даних

Матеріал постійно сканує Gmail і Диск, щоб виявити конфіденційні дані (ІПІ, контракти, вихідний код) і застосовує настроювані засоби контролю доступу на основі оцінки ризиків.

- Наприклад, користувач, який намагається відкрити файл із заробітною платою, може отримати запит на повторну автентифікацію за допомогою MFA.

- Порушення спільного доступу до диска може призвести до автоматичного відкликання дозволів або сповіщень користувачів, забезпечуючи самовідновлювану безпеку, яка не сповільнює роботу команд.

- Уніфікована видимість у хмарному офісі

Замість того, щоб керувати десятками роз’єднаних сповіщень, Material зв’язує ідентифікаційні дані, дані та сигнали електронної пошти в уніфіковану інформаційну панель, надаючи контекст, пріоритезацію та автоматизоване виконання.

Заключні думки

Google Workspace пропонує надійну основу, але це лише основа.

У міру зростання вашої компанії поверхня загроз розширюється, і починають проявлятися обмеження власних інструментів.

Спираючись на міцну базу Google із такими рішеннями, як Material Security, командам надається можливість:

- Автоматизуйте те, на що раніше витрачалися години ручних зусиль.

- Переглядайте та зупиняйте складні загрози в електронній пошті, даних і облікових записах.

- Захистіть інформацію, яка визначає ваш бізнес, без додавання тертя.

Хочете дізнатися, як Material захищає весь ваш Google Workspace?

Запит на демонстрацію Material Security